무차별 해킹 접고 '대형 표적' 정조준

한 달 반 대기 후 분산 송금…추적 피하는 자금 흐름

동남아 결제망 활용한 작전도

가상자산 해킹으로 핵·미사일 개발 자금을 조달해온 북한의 사이버 공격 방식이 달라지고 있다. 무차별적인 공격을 줄이는 대신, 성공 가능성이 높은 대형 표적에 역량을 집중하는 방식으로 전략을 바꾼 것이다. 공격 횟수는 감소했지만 한 번에 탈취하는 금액은 커졌고, 자금 세탁 과정도 국제 감시망을 교묘히 피해 가는 형태로 정교해졌다.

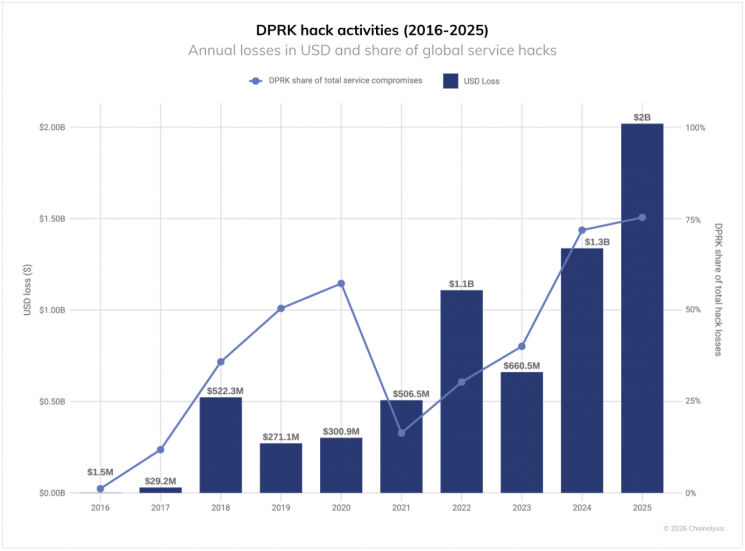

21일 보안업계에 따르면 미국 블록체인 분석 기업 체이널리시스(Chainalysis)는 최근 보고서를 통해 북한 연계 해킹 조직이 올 한 해 약 20억2000만달러 규모의 가상자산을 탈취한 것으로 분석했다. 이는 전년 대비 51% 증가한 수치로, 역대 최대 규모다. 반면 전체 공격 건수는 약 74% 줄어들며 '선별적 공격' 전략이 뚜렷해졌다는 평가다. 실제로 올해 전 세계 가상자산 서비스 침해액 가운데 북한이 차지하는 비중은 76%에 달한다.

미국 블록체인 분석 기업 체이널리시스(Chainalysis)는 최근 보고서를 통해 북한 연계 해킹 조직이 올 한 해 전년 대비 51% 증가한 약 20억2000만달러 규모의 가상자산을 탈취한 것으로 분석했다. 이미지 출처=체이널리시스

미국 블록체인 분석 기업 체이널리시스(Chainalysis)는 최근 보고서를 통해 북한 연계 해킹 조직이 올 한 해 전년 대비 51% 증가한 약 20억2000만달러 규모의 가상자산을 탈취한 것으로 분석했다. 이미지 출처=체이널리시스

과거 보안이 취약한 탈중앙화금융(DeFi) 브리지를 주로 노렸던 북한은 최근 업비트, 바이비트(Bybit) 등 중앙화 거래소와 핵심 인프라를 다시 주요 표적으로 삼고 있다. 체이널리시스는 북한 해커들이 수개월에 걸쳐 목표를 분석한 뒤 단 한 번의 공격으로 수억 달러를 탈취할 수 있는 '대어'에 역량을 집중하고 있다고 분석했다. 지난 2월 발생한 15억달러 규모의 바이비트 해킹이 대표 사례다.

자금 세탁 방식에서도 북한 특유의 패턴이 포착됐다. 탈취 자산의 60% 이상을 50만달러 이하로 쪼개 다수의 지갑 주소로 분산 이동시키는 방식으로, 대규모 거래를 집중 감시하는 거래소와 수사기관의 모니터링 시스템을 피하려는 전략이다. 보고서는 북한이 통상 해킹 이후 약 45일 이내에 1차 세탁 과정을 마무리하며, 초기 감시가 집중되는 시기를 넘긴 뒤 본격적으로 자금을 이동시키는 경향을 보인다고 밝혔다.

특히 캄보디아 기반 결제 그룹 '후이원(Huione)'은 북한 자금 세탁의 핵심 거점으로 지목됐다. 미국 재무부 산하 금융범죄단속망(FinCEN)은 올해 후이원을 주요 자금세탁 우려 기관으로 지정했다. 조사 결과 후이원 그룹은 2021년부터 2025년 초까지 최소 40억달러 규모의 불법 자금을 세탁했으며, 이 중 상당 부분이 북한의 사이버 공격과 연관된 것으로 파악됐다.

지금 뜨는 뉴스

전문가들은 북한의 해킹이 기술 침투를 넘어 사회공학 기법까지 결합된 국가 차원의 금융 작전으로 진화했다고 평가한다. 최근에는 글로벌 IT 기업 채용 담당자를 사칭해 개발자에게 접근한 뒤 악성 코드를 유포하거나 내부 접근권을 탈취하는 사례도 늘고 있다. 체이널리시스는 가상자산 업계가 기존의 금액 기준 감시에서 벗어나, 북한 특유의 소액 분할 송금과 지리적 이동 패턴을 실시간으로 포착하는 탐지 역량을 강화해야 한다고 강조했다.

박유진 기자 genie@asiae.co.kr

<ⓒ투자가를 위한 경제콘텐츠 플랫폼, 아시아경제(www.asiae.co.kr) 무단전재 배포금지>

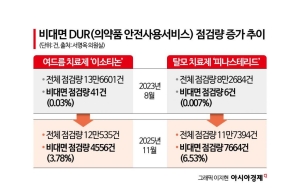

![전문가 4인이 말하는 '의료 생태계의 대전환'[비대면진료의 미래⑥]](https://cwcontent.asiae.co.kr/asiaresize/319/2026013014211022823_1769750471.png)