[아시아경제 유병돈 기자] 최근 정부기관을 사칭한 이메일을 통해 스피어 피싱이 다시 기승을 부리고 있다. 과거 해킹집단이나 택배업체 등을 가장한 사칭 이메일로 이용자들은 현혹하던 스피어 피싱이 갈수록 진화된 모습을 보이고 있어 이용자들의 주의가 요망된다.

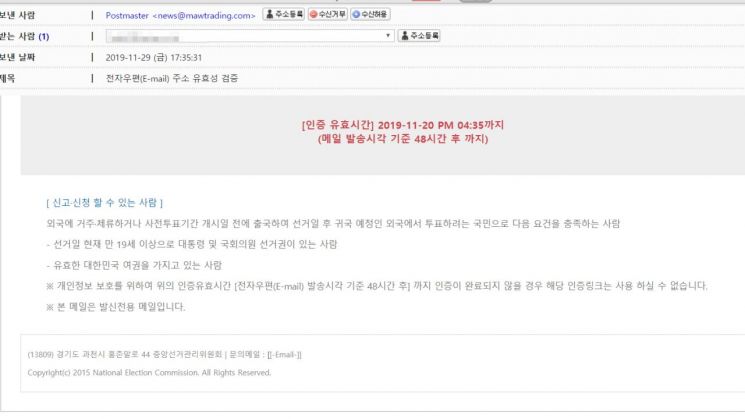

최근 직장인 박모(33)씨는 ‘전자우편 주소 유효성 검증’이라는 제목으로 온 이메일 1통을 받았다. 중앙선거관리위원회를 사칭한 이메일은 내년 총선을 앞두고 국외부재자신고를 해야 한다는 내용을 담고 있었다.

외국에 거주·체류하거나 사전투표기간 개시일 전에 출국해 선거일 후 귀국 예정인 외국에서 투표하려는 국민을 대상으로 한다고 고지하는가 하면 메일 발송시각을 기준으로 48시간 후까지만 인증이 가능하다고 속여 특정 링크를 클릭하도록 유도했다.

그러나 해당 이메일은 링크를 클릭하게 될 경우 악성코드가 담긴 파일이 설치되는 스피어 피싱이었다. 스피어 피싱은 공격자가 사전에 공격 대상에 대한 정보를 수집ㆍ분석한 후 특정 개인이나 회사를 대상으로 하는 수법이다.

과거에는 대부분 스피어피싱이 어색한 번역투로 쓰여져 있는 탓에 조금만 관심을 기울여도 피해를 예방할 수 있지만, 최근 들어서는 이처럼 정부기관을 사칭한 이메일까지 유포되고 있다.

이메일을 열어보면 '국세청 211조에 따라 피고인 자격으로 국세청으로 출두하라', '전자상거래 위반행위 조사통지서' 등 문구가 적혀 있다. 무심코 첨부 파일을 실행하면 랜섬웨어에 자동 감염된다. 담당자와 사무관 등의 이름까지 상세히 적혀 있지만, 모두 가상의 인물들이다.

전문가들은 이처럼 정교해지는 스피어 피싱에 대해 기본적인 보안 수칙을 준수하는 것만이 예방책이라고 설명한다.

지금 뜨는 뉴스

보안업체 이스트시큐리티 관계자는 "특정 기관, 단체, 기업 종사자만을 표적해 악성 이메일을 발송하는 스피어 피싱 공격은 향후에도 지속적으로 이어질 것"이라며 "출처를 알 수 없는 URL, 이메일 첨부파일 등을 열어보지 않는 등 가장 기본적이지만 놓치기 쉬운 보안 수칙을 습관화해야 한다"고 조언했다.

유병돈 기자 tamond@asiae.co.kr

<ⓒ투자가를 위한 경제콘텐츠 플랫폼, 아시아경제(www.asiae.co.kr) 무단전재 배포금지>

![전문가 4인이 말하는 '의료 생태계의 대전환'[비대면진료의 미래⑥]](https://cwcontent.asiae.co.kr/asiaresize/319/2026013014211022823_1769750471.png)

![또 19억 판 아버지, 또 16억 사들인 아들…농심家 '셋째 父子'의 엇갈린 투심[상속자들]](https://cwcontent.asiae.co.kr/asiaresize/308/2026013009165322085_1769732214.jpg)

![쿠팡 잡으려고 대형마트 새벽배송…13년 만의 '변심'에 활짝 웃는 이곳[주末머니]](https://cwcontent.asiae.co.kr/asiaresize/308/2025042307522530624_1745362344.jpg)