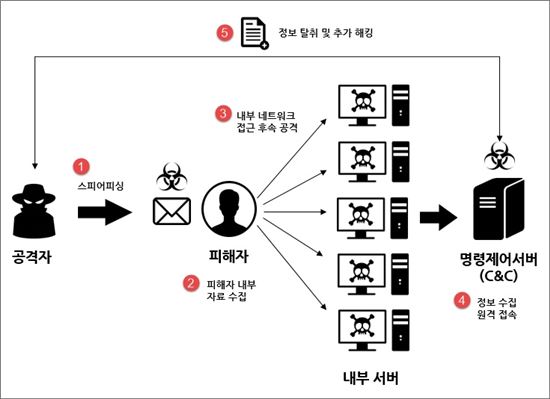

[아시아경제 이민우 기자] 이스트소프트는 국내 연구기관이나 대북 통일 관련 분야 종사자를 표적으로 한 '스피어피싱(Spear Phishing)' 형태의 해킹 공격이 지난 8월부터 지속적으로 발견됐다고 9일 밝혔다.

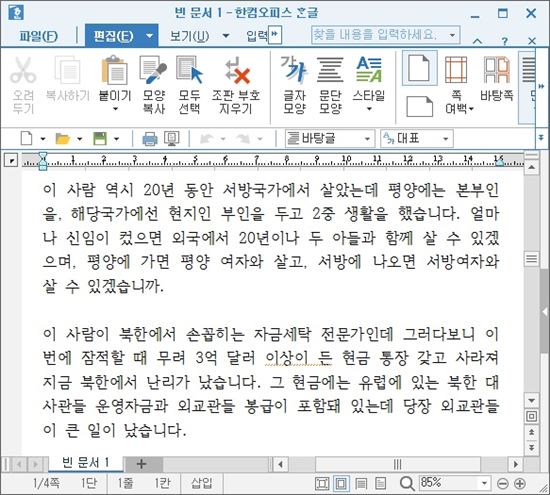

이번 공격은 이메일 계정으로 한글문서(HWP) 파일이 첨부된 가짜 업무 메일의 형태가 주를 이루고 있다. 사용자가 첨부된 문서 파일을 실행하면 해커가 만들어 둔 해외의 특정 서버에 사용자 몰래 접속해 이미지 파일(JPG)로 가장한 악성프로그램을 사용자 PC에 내려 받는다.

이 악성 프로그램은 또다시 암호화된 악성 파일을 내려 받고, PC 내부의 정보를 해외 서버로 전송하고 추가명령을 통해 마음대로 조작하기도 한다.

이스트소프트는 "이러한 공격 유형은 국가기관이나 주요 기업 내부의 기밀정보를 탈취하기 위한 고도화된 맞춤형 공격 수법으로, 매우 은밀하게 진행되는 것이 특징"이라며 "현재 사용자 피해 방지를 위해 유관기관들과 함께 긴밀한 대응 상태를 유지하고 있다"고 설명했다.

한편 이스트소프트는 스피어피싱 피해를 예방하기 위해 다음과 같은 사항을 강조했다.

먼저 출처가 불분명한 이메일의 첨부 파일은 절대 열지 말아야 한다. 확인이 필요한 경우 미리보기 기능을 이용하는 것이 안전하다. 또한 문서작성 프로그램을 항상 최신 버전으로 업데이트해야 한다. 신뢰할 수 있는 백신을 사용하고, 백신의 데이터베이스(DB)를 최신으로 업데이트하는 것도 중요하다.

김준섭 이스트소프트 보안사업본부장은 "국가기관이나 연구소 등을 대상으로 하는 표적형 스피어피싱 공격이 갈수록 지능화되고 있다"며 "출처가 불분명한 이메일의 첨부파일을 함부로 열어보지 않는 등 주의가 필요하다"고 강조했다.

이민우 기자 letzwin@asiae.co.kr

<ⓒ투자가를 위한 경제콘텐츠 플랫폼, 아시아경제(www.asiae.co.kr) 무단전재 배포금지>

![전문가 4인이 말하는 '의료 생태계의 대전환'[비대면진료의 미래⑥]](https://cwcontent.asiae.co.kr/asiaresize/319/2026013014211022823_1769750471.png)

![또 19억 판 아버지, 또 16억 사들인 아들…농심家 '셋째 父子'의 엇갈린 투심[상속자들]](https://cwcontent.asiae.co.kr/asiaresize/308/2026013009165322085_1769732214.jpg)

![[굿모닝 증시]뉴욕증시 AI주 급등…코스피, 상승 출발 전망](https://cwcontent.asiae.co.kr/asiaresize/308/2025011506280389199_1736890083.jpg)