北 해커조직 '김수키' 소행으로 추정

[아시아경제 이민우 기자] 통일연구원 등 대북 국책 연구기관을 사칭한 사이버 공격이 늘어나고 있어 각별한 주의가 요구된다.

이스트시큐리티는 이 같은 수법으로 특정 기관 관계자의 정보를 수집하는 '스피어피싱(특정인을 노린 표적 공격)'이 발견됐다고 17일 밝혔다.

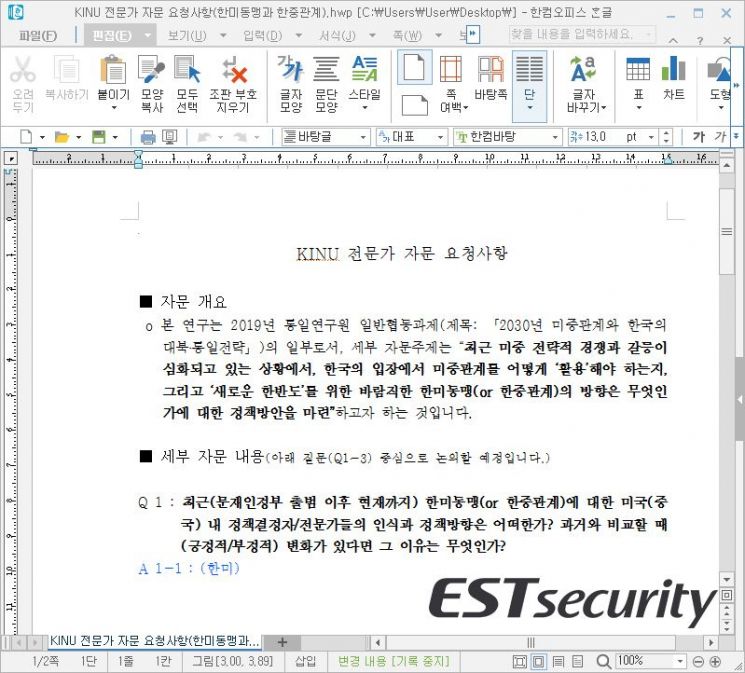

이번 공격에 사용된 이메일은 대북 분야 국책연구기관인 '통일연구원(KINU)'을 사칭했다. 메일 수신 연구기관에서 전문가 자문을 요청하는 방식이었다. 'KINU 전문가 자문 요청사항(한미동맹과 한중관계).hwp'라는 이름으로 악성코드가 담긴 한글 문서 파일이 첨부됐다.

수신자가 이 문서를 실행하면 악성코드에 즉시 감염된다. 이를 통해 해당 PC의 ▲시스템 정보 ▲최근 열람 문서 목록 ▲실행 프로그램 리스트 등 다양한 정보를 수집하는 식이다. 이와 동시에 공격자의 추가 명령을 대기하는 이른바 '좀비 PC'로 만든다. 좀비 PC 상태가 되면 공격자가 원격 제어 등을 통해 언제든 추가 악성 행위를 시도할 수 있어 2차 피해로 이어질 가능성이 크다.

이스트시큐리티 시큐리티대응센터(ESRC)는 피해를 방지하기 위해 공격에 사용된 악성 파일을 면밀히 분석 중이다. 분석이 완료되면 분석 내용을 자사의 인공지능(AI) 기반 악성코드 위협 대응 솔루션 '쓰렛인사이드'와 알약 공식 블로그에 공개할 예정이다.

지금 뜨는 뉴스

ESRC 관계자는 "국내 소프트웨어 기업과 보안 기업의 정상적인 모듈처럼 위장하는 치밀한 공격"이라며 "지난 2014년 한국수력원자력을 공격한 북한 해커조직 '김수키(Kimsuky)'의 이전 공격과 악성코드 제작 기법, 공격 스타일 등이 대부분 동일해 같은 조직의 소행으로 추정된다"고 했다.

이민우 기자 letzwin@asiae.co.kr

<ⓒ투자가를 위한 경제콘텐츠 플랫폼, 아시아경제(www.asiae.co.kr) 무단전재 배포금지>

![전문가 4인이 말하는 '의료 생태계의 대전환'[비대면진료의 미래⑥]](https://cwcontent.asiae.co.kr/asiaresize/319/2026013014211022823_1769750471.png)

![[속보]국정원](https://cwcontent.asiae.co.kr/asiaresize/308/2026021212402040374_1770867620.png)

![[속보] 靑](https://cwcontent.asiae.co.kr/asiaresize/308/2026021209031539661_1770854595.png)